반응형

얼마전 logback에서도 취약점(CVE-2021-42550)이 발견됐다.

하지만, 하단 전제조건이 성립 되어야 하기 때문에 사실상

해킹을 하려면 이미 해킹을 당한 상태(?) 여야 한다.

- 공격자는 사전에 로그백 설정 파일(logback.xml)에 접근 및 쓰기 권한이 있어야 함

- 공격자가 변조한 설정 파일(logback.xml)이 시스템에 적용되어야 함(변조된 설정 파일 배치 후 시스템 재기동 or Scan="true"로 설정 필요)

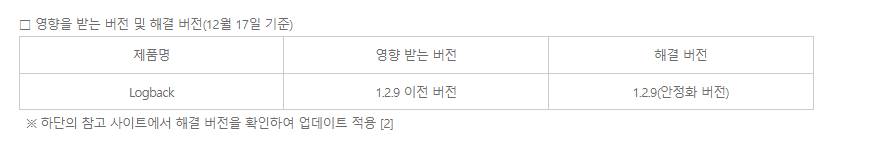

- 1.2.9 이전 버전 사용

이미 서버의 logback.xml에 접근하여 쓰기 권한이 있을 정도면...🙄

1.2.9 버전은 2021-12-21 현재 alpha 버전이라고 한다.

해결법으로는 1.2.9로 업데이트 하여 alpha 버전 감안 or 접근 및 쓰기 권한을 탈취당할 일 없으니 유지

하는 방법이 있을 것 같다.

참조 : https://www.krcert.or.kr/data/secNoticeView.do?bulletin_writing_sequence=36396

반응형

'백엔드 > Spring Boot' 카테고리의 다른 글

| Hikari CP 모니터링하기 (0) | 2024.06.06 |

|---|---|

| 스프링부트 3.x 에서 트레이싱 기능 추가하기 (0) | 2024.04.07 |

| Spring, Spring Boot 버전 별 접미사 (0) | 2022.07.18 |

| 웹 페이지 성능 최적화 (0) | 2021.11.22 |